09.06.2025

Итак, много тут расписывать не будем, всё достаточно просто, хотя и неоднозначно.

Неоднозначно потому, что предлагаемый вариант нередко приносит "косяки" в работу системы, мы их рассматривать не будем, тк они бывают разные и на оф.форумах они рассматриваются и выпускались патчи, например

KB76719,

KB88548,

KB2112577 и

KB2111411. И это лишь часть.

Но мы пойдём протоптанной дорожкой.

Шаг 1.

Делаем бэкап.

Так, как можно ошибиться в настройках или могут возникнуть глюки серьёзные - нужно сделать резервную копию. Вообще рекомендуют тестировать на копии машины, тоже вариант.

Шаг 2.

Подключаемся к вашему серверу по SSH и переходим в shell, набирая в консоли shell:

Command> shell

Шаг 3.

Теперь нам нужно запустить команду для запуска процесса перевыпуска сертификата/ов:

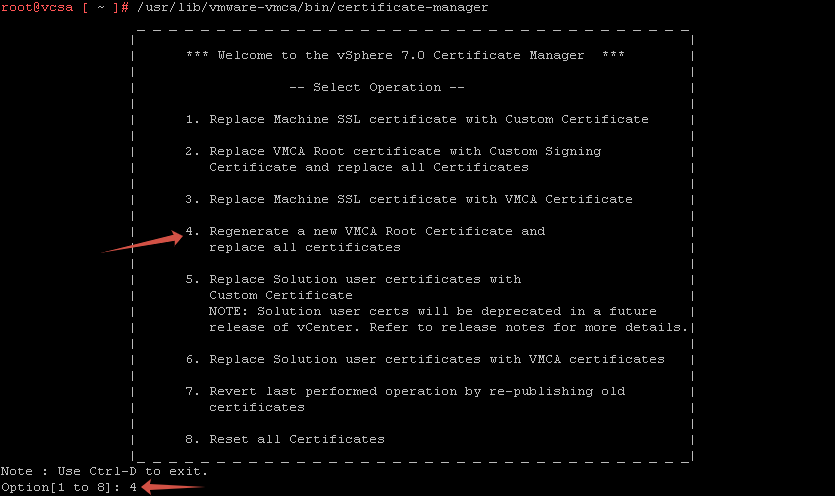

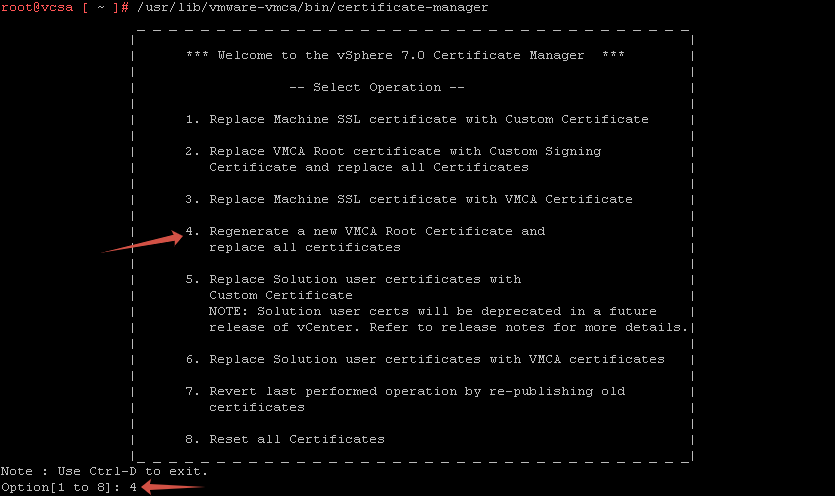

# /usr/lib/vmware-vmca/bin/certificate-manager

Нашему взору предстанет окно выбора, с 8ю пунктами, нам подходит пункт 4:

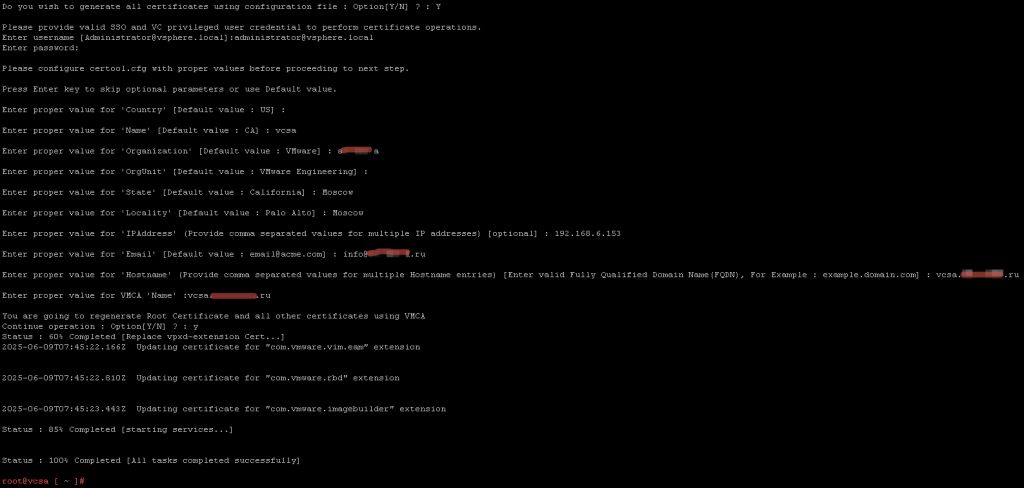

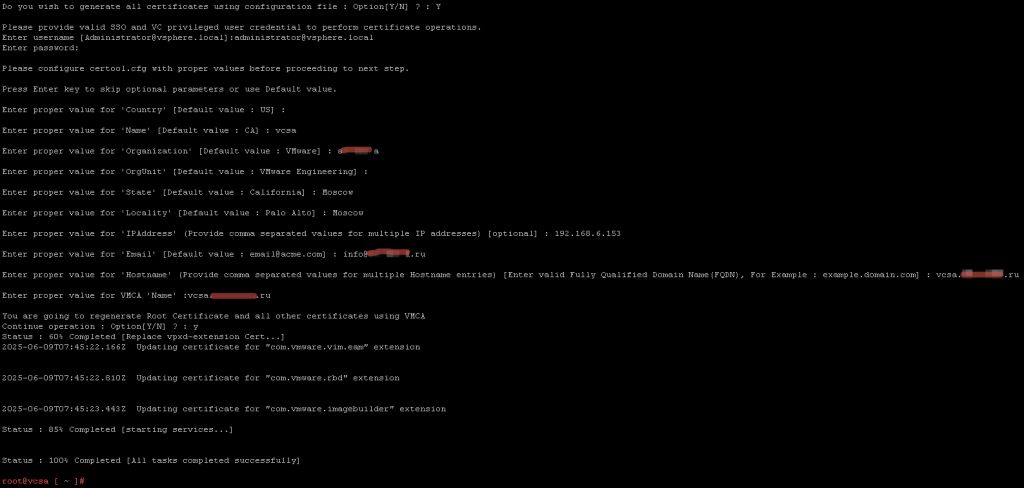

Далее поочерёдно нам будут заданы различные вопросы, касательно имени сервера и прочего, там нужно отвечать всё в соответствии с настройками вашего сервера.

Кстати, посмотреть текущее имя сервера можно командой:

# /usr/lib/vmware-vmafd/bin/vmafd-cli get-pnid --server-name localhost

Проходим по всем параметрам, в конце запросят ввести учётку админа и пароль, вводим:

Как можно заметить на скриншоте выше - после указания всех параметров, запускаются скрипты остановки служб, перезапуска сертификатов и опять уже запуска служб.

Кстати, процесс запуска служб и перевыпуска сертификатов может занять вполне себе минут 10, так что ждём до конца.

После завершения можете проверить вход в веб-интрефейс администрирования и гипервизора, всё должно работать.

Но вполне себе может быть такое, что нужно будет добавить заново все подключённые сервера (что не должно составить проблем).

UPD. У немало известного админа есть статья с использованием скрипта для обновления, там можно скачать как сам скрипт, так и прочитать о его использовании, скрипт называется "fixstsCIS.sh".

На этом всё, всем удачи в вашей работе!